Entradas etiquetadas como ‘hack’

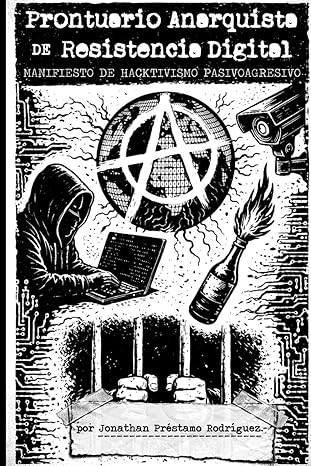

Prontuario Anarquista de Resistencia Digital

Se acaba de publicar «Prontuario Anarquista de Resistencia Digital», de Jonathan Préstamo Rodríguez, manifiesto de hacktivismo pasivoagresivo.

Vivimos en una época donde cada clic deja rastro, cada palabra se convierte en dato y cada gesto digital puede ser observado, analizado y utilizado. En este escenario, la libertad ya no depende sólo de las leyes o de las calles, también se juega en las redes, en los servidores y dentro de los algoritmos.

«Prontuario Anarquista de Resistencia Digital» es un manual de reflexión y práctica ética para comprender este nuevo territorio. No es un libro técnico de hacking ni un tratado académico sobre tecnología, sino una guía para quienes desean habitar el mundo digital con conciencia, autonomía y responsabilidad. Es un manifiesto de hacktivismo pasivoagresivo.

A lo largo de sus páginas, el lector encontrará ideas, principios y experiencias que recorren la historia del activismo digital, la ética del conocimiento libre, la organización de colectivos autónomos, la privacidad, la comunicación segura y las formas contemporáneas de protesta en la red. Todo ello desde una mirada libertaria y anarquista que entiende la tecnología no como un destino inevitable, sino como un campo de disputa política y cultural.

Este libro está dirigido a quienes sospechan que la red podría ser algo más que un mercado de datos, a quienes creen que el conocimiento debe compartirse y que la libertad digital es una práctica cotidiana, no un eslogan.

Porque resistir en el siglo XXI no significa abandonar la tecnología, sino reapropiarse de ella.

Cuando se puso en jaque la seguridad de veintiún millones de estadounidenses

OPM

Si no es ya una máxima, debería serlo: cada gran hack descubierto, con el tiempo llegará a ser más grave de lo que en un principio se creyó. Esto se sostiene como especialmente apropiado con el pirateo que sucedió hace ya casi un año contra la Oficina Federal de Administración de Personal, la división de recursos humanos del gobierno estadounidense (la OPM, por sus siglas en inglés).

Al principio, el gobierno dijo que la brecha expuso la información personal de aproximadamente cuatro millones de ciudadanos, información tal como números de la seguridad social, fechas de nacimiento y direcciones de trabajadores federales actuales y ya jubilados. Poco más tarde, el director del FBI James Comey dio la cifra de 18 millones de personas. La violación de datos, que había comenzado en marzo de 2014 (o puede que antes), fue detectada por la OPM en abril de 2015, considerándola por las autoridades federales como uno de los mayores fallos de seguridad de los datos del gobierno en toda la historia de los Estados Unidos.

El 9 de julio de 2015, la estimación del número de registros robados había aumentado a 21,5 millones, esto incluía los registros de las personas que se habían sometido a verificaciones de antecedentes, pero que no eran empleados del gobierno actuales o anteriores. Poco después, Katherine Archuleta, a la sazón directora de la OPM, renunció «voluntariamente» a su cargo. El escándalo había sido mayúsculo.

Y es que resulta que los hackers, que se cree que pudieran ser de China, también pudieron acceder a los formularios conocidos como SF-86, documentos utilizados para la realización de controles de antecedentes y autorizaciones de seguridad de los trabajadores americanos. Estos formularios pueden contener una gran cantidad de datos sensibles, no sólo acerca de los trabajadores que solicitan autorizaciones de seguridad, sino también acerca de sus amigos, cónyuges y otros miembros de la familia. También pueden incluir información potencialmente sensible sobre las interacciones de los demandantes con ciudadanos extranjeros que podrían utilizarse en contra de esos ciudadanos en su propio país.

Sede de la OPM en Washington, D. C.

Las repercusiones podrían ser mucho más graves de lo que nadie pensó en su día. Aunque los informes son contradictorios acerca de cómo la OPM se habría dado cuenta de la infracción, lo que está claro es que los investigadores tardaron más de un año en descubrirla, lo cual significa que el sistema EINSTEIN (un software de detección de instrusión de la NSA) falló. De acuerdo con un comunicado de la propia Oficina, la violación fue encontrada después de que los administradores tuvieran que realizar mejoras en sistemas no especificados. Pero el diario Wall Street Journal informó de que la brecha de seguridad fue descubierta, realmente, durante una demostración de ventas de una empresa de seguridad llamada CyTech Services.

A medida que fueron saliendo más datos sobre los tipos de información a la que los hackers habían accedido, las repercusiones se antojaban mucho más graves de lo que nadie imaginó al principio, porque, de hecho, los datos consultados por los intrusos pudieron representar todavía un abanico mucho más amplio de pensado. Las 127 páginas de los formularios SF-86 que se cree que fueron visitadas por los hackers, también incluían información financiera, historias detalladas de empleo (con motivos de despidos), así como antecedentes penales, registros psicológicos e información sobre el consumo de drogas en el pasado.

Hubo otro motivo de mucha preocupación, también, incluso más allá del riesgo de chantaje por la información recabada. Los formularios SF-86, como decíamos antes, pueden incluir una lista de personas en el extranjero con las que un trabajador haya estado en contacto. Por lo tanto, diplomáticos y empleados con acceso a información clasificada se afanaron en proporcionar una lista de estos contactos (y de ir a avisarlos), pues existía la preocupación de que el gobierno chino se apoderara de relaciones con nombres de los ciudadanos de su país que hubieran estado en contacto con trabajadores del gobierno de Estados Unidos y que pudieran utilizar estos hechos para chantajearlos o castigarlos.

Los millones de víctimas de esta falla de seguridad de la OPM, como no puede ser de otra manera, expresaron su indignación por el derrame masivo de datos personales. J. David Cox, el presidente del sindicato de empleados del gobierno federal, escribió una enérgica carta a la directora de la OPM, Katherine Archuleta, censurando la mala gestión de la seguridad que llevó a la brecha y, también, la respuesta de la agencia a la misma.

Aún se sigue investigando aquella filtración de datos, pero no se ha sacado mucho en claro. El hecho fue tan extraordinario que hasta tiene su propia entrada en Wikipedia.

Una carta de hace 125 años desvela el posible origen de la palabra inglesa «hack»

Hack

Si caminamos por el corazón del cuartel general de Facebook en Menlo Park, California, nos podemos encontrar un lugar con un imponente mural de dos pisos de alto pintado por el artista Brian Barnecio. El diseño parece un enorme tótem plagado de formas abstractas y con una sola palabra en el centro: hack.

A finales de los años ochenta, y durante los noventa y principios del siglo XXI, hack era una palabra dañina y canalla, pues evocaba el peligro y la actividad criminal en el submundo cibernético que constituían las redes informáticas. El término trataba de la irrupción en los sistemas informáticos, redes telefónicas y otras tecnologías vulnerables. La mayoría de la gente que conocía la historia del hacking y estaba relacionada con el mundo de la informática no tenían esa impresión de los hackers, pero la connotación negativa se afianzó como la corriente principal entre el pueblo llano.

Mural en las oficinas de Facebook

Sin embargo, en la última década, hack y hacker han sido rehabilitados como términos. Hoy, al parecer, todo el mundo quiere ser un hacker. Facebook, por ejemplo, ha recorrido un largo camino hacia la renovación de estos vocablos; el éxito de la construcción de su empresa se ha gestado alrededor de la idea de que el hacking es algo positivo, una forma de transformar las tecnologías en algo mejor.

Gracias, pues, a Zuckerberg y su Facebook, y a otros tantos ambiciosos desarrolladores de software de todo Silicon Valley, hack es hoy una palabra con dos significados. Por un lado, tenemos a los hackers llamados de sombrero blanco (white hat hackers), que construyen aplicaciones nuevas y geniales y, creativamente, abren nuevos caminos. Y tenemos, también, a los hackers de sombrero negro (black hat hackers), que descaradamente comprometen sistemas informáticos en su propio beneficio.

Pero, ¿cuál es el verdadero significado de la palabra? ¿Era, originalmente, ese significado positivo o negativo? La cuestión es más complicada de lo que parece. No se puede dar una respuesta definitiva, pero ha aparecido una nueva pieza del rompecabezas. Y es que antes de que llegara al mundo la alta tecnología, la palabra hack conllevaba un significado especial en el mundo de las peleas de gallos, durante el siglo XIX.

Hack se remonta a, por lo menos, el período inglés medio (quizás en algún momento entre 1150 y 1500), y su evolución es seguramente bizantina. Según el afamado Oxford English Dictionary, llegó hace varios siglos, llevando otra forma entre sus acepciones actuales, a saber: «cortar con fuertes golpes de forma irregular o al azar«.

Amén de lo anterior, Emily Brewster, un editor estadounidense de Merriam–Webster Inc., buscó en sus archivos y logró encontrar esta carta fechada el 4 de abril de 1890, dirigida a G. & C. Merriam & Co. y firmada por un tal AW. Douglas. El membrete es de la empresa Simmons Hardware Company, de San Luis (Misuri).

Douglas, en su misiva, señala que el diccionario del momento omite una palabra que se utiliza coloquialmente y fue originada en las peleas de gallos. Y dice textualmente: «cuando un gallo da una paliza a otro y, después, el vencido corre siempre que ve al vencedor, eso se conoce con la palabra ‘hackear’ y, por lo tanto, ‘ser hackeado’ es tener miedo de alguien«.

¿Es posible que la jerga de las sureñas peleas de gallos de alguna manera diera el salto a las paredes de Facebook siglo y pico después? Puede ser, quién sabe. Pero no tenemos nada tan definitivo como para afirmar que existe una relación directa entre aquellas peleas de gallos y la actividad relacionada con la informática maliciosa. Es totalmente posible que los significados se desarrollaran de manera completamente independientemente los unos de los otros.

‘NetHack’, el videojuego que se sigue actualizando treinta años después

‘NetHack’

En 1987 apareció la primera versión de ‘NetHack‘; en diciembre de 2015 (hace dos meses escasos) se liberó la versión 3.6.0. Entre ambas han pasado casi treinta años.

‘NetHack‘ es un de los elementos fundacionales de la industria de los videojuegos y, además, es muy friki. Esta aventura gráfica, como juego del tipo roguelike, se desarrolla sobre un entorno totalmente ASCII. Aparecido por primera vez en 1987, estaba basado en el videojuego ‘Hack‘ de 1985, que, a su vez, era un evolución del primitivo ‘Rogue‘ de 1980. Es, por lo tanto, uno de los videojuegos más antiguos que todavía hoy se sigue desarrollando, parcheando y modernizando a través de continuas mejoras y correcciones de errores realizadas por un grupo de voluntarios conocido como The NetHack DevTeam.

El juego es simple: después de elegir raza, sexo y tipo de personaje (representado por un signo @), habrás de manejarte a través de una serie de mazmorras de alrededor de 50 niveles creados al azar. Cuánto más profundidad alcances, más poderosos serán tus enemigos, y también las armas y los objetos mágicos de los que dispones para derrotarlos. En algún lugar entre todos esos caracteres ASCII descansa el Amuleto de Yendor, talismán que te otorgará la victoria (en caso de llegar vivo a la superficie de nuevo).

‘NetHack’

Esta nueva y última versión se puede descargar desde el sitio web del proyecto. Como se explica en la propia página de actualizaciones, la nueva versión es, sobre todo, un paquete de continuación de ideas previas y parches.

A raíz del fallecimiento (en marzo del año 2015) de Sir Terry Pratchett, un escritor británico de fantasía y ciencia ficción profundamente enganchado a este videojuego desde hacía décadas, el DevTeam decidió que sería un tributo apropiado tomar una serie de citas (las favoritas del equipo) de las diferentes novelas de la serie ‘Mundodisco’ de Pratchett e incorporarlas en el juego a modo de homenaje. Y así ha sido.

Como parte del género roguelike, es posible jugar a ‘NetHack’ como una especie de juego de rol por computadora (CRPG) para una persona. El videojuego, de código abierto, está desarrollado en lenguaje ANSI C. El DevTeam mantiene un código fuente del juego con la capacidad de ser compilado en múltiples plataformas, como Unix, Windows, MacOS, Amiga, etcétera. También existen diversos servidores en la Red para jugar a ‘NetHack’ en línea.

‘NetHack’

Os invitamos a que lo descarguéis y os internéis en lo más profundo del Gehena en busca del Amuleto de Yendor, sobre todo si habéis sido de aventuras conversacionales, fuisteis de aventuras gráficas o sois de ficciones interactivas. Resulta increíble como un montón de caracteres ASCII nos pueden imbuir tanto en una historia tan bien guionizada, tramada y escenificada.

Pirateando máquinas con códigos de barras. Hack the supermarket!

Códigos de barras maliciosos

El blog Help Net Security se hizo eco hace una semana de un par de vídeos aparecidos en la cuenta de Twitter de Yang Yu, fundador e investigador del Xuanwu Lab del holding chino Tencent. En ellos se muestra y se demuestra cómo es posible hackear un ordenador mediante códigos de barras especiales, pudiendo instalar malware o realizar cualquier tipo de operación malintencionada. A esto lo han llamado BadBarcode, y lo presentaron en la Conferencia PanSec 2015, en Tokio.

Estos códigos de barras envenenados funcionan de una manera tan simple y son tan fáciles de generar que, realmente, dan bastante miedo. Y da también bastante miedo pensar que eso está ahí delante desde hace años y que a nadie se le hubiera pasado por la cabeza explotarlo. ¿O sí?

Cualquiera puede crear sus propios códigos de barras con las decenas de aplicaciones gratuitas que existen en Internet o incluso, si me apuras, a mano mediante una fuente específica descargada para Microsoft Word, por ejemplo. El problema reside en que, en función del protocolo que utilicen las pistolas o escáneres lectores de códigos de barras, sin son compatibles con Code 128, por ejemplo, además de poder representar caracteres numéricos, también son capaces de leer caracteres ASCII. Y ahí está el peligro.

La combinación de teclas especiales (tipo Ctrl o Alt) más cualquier carácter ASCII, puede utilizarse para activar combinaciones de teclas de acceso rápido que, por ejemplo, abran una ventana de comandos del sistema operativo (un shell) e inicien programas, lancen aplicaciones o ejecuten instrucciones críticas en el equipo.

Y lo mejor de todo es que es algo tan sencillo como generar los códigos de barras e imprimirlos en un papel o etiqueta adhesiva. Después, me voy a mi supermercado de confianza, sustituyo el código de un artículo y me acerco a la caja para pagar. El desaguisado puede ser enorme o una broma de mal gusto. Asimismo, teniendo en cuenta que, amén de mercados y comercios, códigos de barras podemos encontrar en hospitales, centros comerciales, gasolineras, aparcamientos públicos, etcétera, pues creemos que el BadBarcode se puede convertir en algo un poco más grave que lanzar un navegador en la caja del súper.

El siguiente vídeo muestra cómo con un simple lector de códigos de barras puede ejecutar instrucciones en un sistema Windows y abrir una ventana de comandos.

Another demo of our talk «BadBarcode» in PacSec 2015: start a shell by one single boarding pass. pic.twitter.com/7ssmyYJsIo

— Yang Yu (@tombkeeper) noviembre 12, 2015

En su cuenta de Twitter, Yang Yu colgó uno y dos vídeos más de demostraciones adicionales diseñadas por él y por un colega de investigación.

La solución es complicada, pues BadBarcode no es una vulnerabilidad de un determinado producto, sino que afecta a la totalidad de las pistolas de códigos de barras, o al menos a las que funcionan como emuladoras de teclado (que son casi todas). La mejor defensa parece consistir en anular los atajos de teclado de las máquinas a las que están conectados estos escáneres. De esta manera, aunque un dispositivo envíe comandos acortados, estos no producirán efecto alguno.

Sin embargo, quién sabe si alguien no descubrirá algo que se pueda enviar (y no se pueda anular) y dé acceso a alguna característica interesante para el hacker. Lo ideal sería que los fabricantes de escáneres de códigos de barras no permitieran funciones adicionales más allá de los protocolos estándares por defecto. Pero eso supone una empresa bastante importante como para que cambie de un día para otro.